In base a quanto dichiarato da Novell nella sua ricerca Threat Assessment, è stato rilevato che la sicurezza informatica è un argomento non troppo a cuore alle aziende che hanno partecipato al sondaggio.

A quanto pare la maggiore vulnerabilità nelle reti aziendali proviene proprio dai dispositivi endpoint, ovvero desktop, computer portatili, palmari, smartphone, lettori MP3, dispositivi di storage USB, etc. I buchi nella sicurezza provengono da differenti cattive pratiche che la maggior parte delle aziende reiterano.

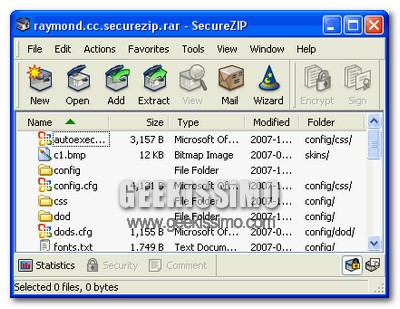

Il primo problema concerne la protezione dei dati. Circa i due terzi delle aziende intervistate hanno dichiarato di non criptare in alcun modo i propri dati e di non effettuare alcun controllo sui dati che vengono copiati da e su i dispositivi endpoint del personale.

Il secondo motivo di preoccupazione deriva dai dispositivi mobile. I dispositivi mobile infatti, una volta usciti dal perimetro aziendale, nel 90% dei casi si connettono a reti Wireless non sicure, aumentando il richio di essere corrotti ed infettare a loro volta la rete aziendale. Secondo i dati di Novell la situazione sarebbe disastrosa dal momento che il 76% delle aziende ha dichiarato di non aver nessun modo per assicurare l’integrità dei propri dispositivi mobile.

Terzo, ma non meno importante, più della metà delle aziende non è in grado di assicurare l’integrità della rete interna e spesso non utilizzano alcuna VPN (Virtual Private Network), che sia in grado di evitare la connessione alla rete di dispositivi non autorizzati.

La sicurezza in rete, lo abbiamo tutti imparato a nostre spese, è un valore fondamentale dei nostri tempi. Le aziende, piccole o grandi che siano, dovrebbero onoscere i gravi rischi economici a cui si espongono quando sottovalutano questo aspetto. Non c’è dubbio che Novell, essendo nel business della sicurezza, abbia tutto l’interesse a gridare all’allarme, ma dalle nostre esperienze personali probabilmente abbiamo già ricavato le stesse deduzioni.

Dal privato al pubblico le competenze in materia di sicurezza informatica non sono ancora ben applicate e non di rado dati sensibili vengono pubblicati, spesso senza che ci sia bisogno di attacchi, ma solo per leggerezze imperdonabili.