Sfruttare una connessione Wi-Fi è sicuramente il miglior modo mediante cui collegare uno o più device ad internet.

Per quanto comode possano essere le connessioni Wi-Fi possono però rivelarsi poco sicure e non è poi così remota la possibilità che eventuali malintenzionati possano mettere in atto attacchi ad hoc entrando in possesso della password di rete e sfruttando la stessa a proprio piacimento.

Tenere sotto controllo tutti i device collegati ad una specifica rete potrebbe senz’altro essere utile al fine di evitare di andare incontro a spiacevoli situazioni di questo tipo.

Per poter eseguire in maniera ottimale l’operazione in questione è possibile ricorrere all’utilizzo di un’apposita risorsa quale WiFi Guard.

Si tratta di un software completamente gratuito ed utilizzabile senza alcun tipo di problema su tutti i sistemi operativi Windows, Mac e Linux (sia a 32-bit sia a 64-bit) che, appunto, consente di sapere immediatamente se la rete viene impiegata da terzi senza il proprio consneso.

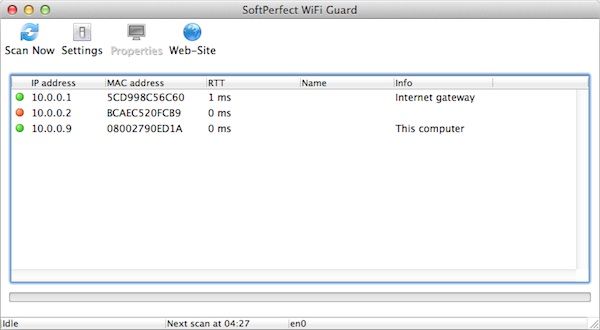

WiFi Guard, infatti, altro non è che uno scanner di rete che analizza la stessa ad intervalli di tempo predefiniti fornendo immediatamente appositi report nel caso in cui vengano individuati nuovi dispositivi connessi che potrebbero appartenere ad un intruso.

Oltre che in manier automatica la scansione della rete può anche essere avviata manualmente semplicemente cliccando sull’apposito pulsante Scan Now annesso alla finestra del software (ad inizio post ne è disponibile uno screenshot d’esempio).

Agendo sempre dalla finestra di WiFi Guard è anche possibile specificare i dispositivi noti onde evitare di visualizzare avvisi anche nel caso in cui durante la fase di scansione vengano rilevati i device autorizzati.

Download | WiFi Guard

#1-.-

il 99% degli attacchi li fanno a MAC spoofato con un pc di quella rete(sniffato in precedenza e senza chiedere permessi ed autorizzazioni) proprio per evitare queste cose o i “MAC FILTERS” che sono di base per un AP…a che serve sto programma insomma?

#2鑰愬悏鐢烽瀷鐧绘湀35浠h窇姝ラ瀷

Hey I know this is off topic but I was wondering if you knew of any widgets I could add to my blog that automatically tweet my newest twitter updates. I’ve been looking for a plug-in like this for quite some time and was hoping maybe you would have some experience with something like this. Please let me know if you run into anything. I truly enjoy reading your blog and I look forward to your new updates.

#3new balance 1080 2014

I love what you guys tend to be up too. This type of clever work and coverage! Keep up the wonderful works guys I’ve incorporated you guys to my own blogroll.

#4spartoo adidas superstar

Amazing blog! Is your theme custom made or did you download it from somewhere? A design like yours with a few simple tweeks would really make my blog jump out. Please let me know where you got your theme. Thanks

#5cowboys t shirt jerseys

cks as they aim to get?back to full fitness before their Premier League opener at home to?West Ham on August 15.

#6項岉劙 攵€旄?膦呺

대체 불가한 매력으로 눈길을 사로잡는 김연아의 광고 비하인드컷은 제이에스티나 공식 SNS에서 확인이 가능하다.

#7鞁犽皽 毽徏

윤재연 대표는 “골프비용을 절약할 수 있는 셀프라운드제를 도입한 이후 골퍼들의 반응이 좋다”며 “코스 공략에 필요한 태블릿PC를 비롯해 생수 등 골퍼들이 셀프라운드에 지장이 없도록 플레이에 필요한 것을 카트에 갖춰 놓았다”고 말했다.

#8adidas superstar 38.5

Currently it appears like WordPress is the preferred blogging platform out there right now. (from what I’ve read) Is that what you’re using on your blog?

#9adidas superstar discount

Greetings! I’ve been following your weblog for a while now and finally got the bravery to go ahead and give you a shout out from Lubbock Texas! Just wanted to mention keep up the fantastic work!

#10adidas superstar white super collegiate

Sweet blog! I found it while surfing around on Yahoo News. Do you have any tips on how to get listed in Yahoo News? I’ve been trying for a while but I never seem to get there! Cheers

#11牍?靷澊歃?甑憪

김민선5는 1회 대회에 출전해 준우승을 기록하고 이후 정규 대회에서 4번의 우승을 차지하며 국내 여자 투어의 대표선수로 자리 잡았고, 이소영도 본 대회 출전 경험을 살려 정규 투어 데뷔 연도에 우승을 차지했다.

#12chaussures adidas running homme

Howdy! Do you know if they make any plugins to safeguard against hackers? I’m kinda paranoid about losing everything I’ve worked hard on. Any recommendations?

#1349ers military jersey

The best goalkeeper action including a great double save from Lukasz FabianskiThe Sun.

#14adidas superstar 1 white copper

Do you mind if I quote a several of your articles or blog posts as long as I provide credit and sources returning to your webpage: %BLOGURL%. I’m going to aslo be certain to give you the proper anchor text link using your website title: %BLOGTITLE%. Please be sure to let me know if this is okay with you. Thanks!

#15tampa bay rays jerseys uk

SportConsigli: ?Torneremo a dare grandi soddisfazioni?Martedì 19 febbraio 2013 (0)FacebookTwitterGoo.

#16adidas chez courir

Do you mind if I quote a few of your posts as long as I provide credit and sources back to your website? My blog site is in the very same niche as yours and my users would certainly benefit from a lot of the information you provide here. Please let me know if this ok with you. Many thanks!

#17washington nationals 1st baseman

“rgolettati pubblicati dai giornali, di ben altra natura i messaggi proposti e le confidenze fatte rigorosamente a porte chiuse tra chi poi scende in campo.”

#18miami dolphins and new england patriots

Scudetto Primavera alla Lazio Atalanta superata per 3-0 a Gubbio – Sport Bergamo.

#19perruque tyra banks

Ceci est le jeu que les gens se soucient de plus.

#20Google

Here are some links to websites that we link to due to the fact we think they are worth visiting.

#21warming rabbit g

Fantastic article post. Awesome.

#22Google

We like to honor many other world-wide-web web pages on the web, even when they aren�t linked to us, by linking to them. Beneath are some webpages really worth checking out.

#23Google

One of our visitors not long ago advised the following website.

#24Google

Here is a good Blog You might Locate Interesting that we encourage you to visit.

#25Google

That could be the finish of this article. Here you will come across some websites that we assume you�ll value, just click the links.

#26Google

One of our guests not too long ago advised the following website.

#27cheap flights

Great post. I was checking continuously this blog and I am impressed!

Very useful information specially the last part 🙂 I

care for such info much. I was seeking this particular

information for a very long time. Thank you and good luck.

#28Google

Here is a great Weblog You might Come across Interesting that we encourage you to visit.

#29Google

Here are a few of the websites we advocate for our visitors.

#30Google

One of our visitors recently suggested the following website.

#31Google

Sites of interest we have a link to.

#32Google

We came across a cool web page that you simply may take pleasure in. Take a look if you want.

#33Google

Always a big fan of linking to bloggers that I enjoy but don�t get a lot of link really like from.

#34Google

The info talked about within the report are a few of the ideal offered.

#35Google

Here are several of the websites we advocate for our visitors.

#36Google

One of our visitors not too long ago encouraged the following website.

#37the best massage in london

Awesome article.Really thank you! Really Cool.

#38Google

One of our visitors not long ago suggested the following website.

#390mniartist

Hey very interesting blog! asmr 0mniartist

#400mniartist

Heya! I’m at work surfing around your blog from my new iphone 4!

Just wanted to say I love reading through your blog

and look forward to all your posts! Carry on the superb work!

0mniartist asmr

#41Google

Sites of interest we’ve a link to.

#42Google

That may be the finish of this write-up. Here you�ll locate some web pages that we think you�ll appreciate, just click the links.

#43Google

Always a large fan of linking to bloggers that I like but don�t get a whole lot of link appreciate from.

#44Google

We came across a cool web-site which you may love. Take a search for those who want.

#45Google

Sites of interest we have a link to.

#46Google

We like to honor quite a few other online internet sites on the internet, even when they aren�t linked to us, by linking to them. Under are some webpages really worth checking out.

#47Google

Always a significant fan of linking to bloggers that I appreciate but do not get lots of link like from.

#48Google

One of our visitors recently suggested the following website.

#49Google

Please pay a visit to the web pages we follow, which includes this one, as it represents our picks from the web.

#50Google

Here are several of the web sites we advise for our visitors.

#51Google

We came across a cool site that you simply might take pleasure in. Take a search when you want.

#52Google

Always a major fan of linking to bloggers that I appreciate but don�t get a great deal of link really like from.

#53Google

Always a large fan of linking to bloggers that I love but do not get quite a bit of link love from.

#54Google

Please take a look at the web pages we comply with, like this one, as it represents our picks through the web.

#55Google

The time to read or check out the subject material or websites we have linked to beneath.

#56Google

The time to read or pay a visit to the content material or sites we’ve linked to beneath.

#57Google

Please visit the websites we stick to, which includes this 1, because it represents our picks in the web.

#58Google

Always a significant fan of linking to bloggers that I love but really don’t get a whole lot of link appreciate from.

#59Google

Here are some hyperlinks to web sites that we link to for the reason that we assume they’re really worth visiting.

#60Google

Usually posts some incredibly exciting stuff like this. If you are new to this site.

#61Google

Usually posts some quite interesting stuff like this. If you are new to this site.

#62Google

The information mentioned inside the article are several of the top obtainable.

#63Sale is stock

Given the low clearance, it is necessary to raise the rear of the vehicle.

#64Sale is stock

Great product it does keep my galaxy live buds case nice and safe from scratches and accidental drops.

#65Sale is stock

These slides are great.

#66Google

Sites of interest we’ve a link to.

#67Google

Always a large fan of linking to bloggers that I love but do not get a great deal of link adore from.

#68Google

Just beneath, are numerous totally not associated websites to ours, having said that, they are certainly really worth going over.

#69Google

Here are a few of the web sites we advocate for our visitors.

#70Google

Usually posts some really intriguing stuff like this. If you are new to this site.

#71Google

Please check out the websites we follow, such as this one, as it represents our picks from the web.

#72Google

Please go to the internet sites we adhere to, like this one, as it represents our picks through the web.

#73Google

Here are some hyperlinks to web pages that we link to due to the fact we assume they’re worth visiting.

#74Google

Usually posts some quite intriguing stuff like this. If you are new to this site.

#75Google

That is the end of this article. Here you will uncover some web pages that we assume you will enjoy, just click the hyperlinks.

#76Google

Here are some of the web-sites we suggest for our visitors.

#77Google

Here is a good Blog You may Come across Exciting that we encourage you to visit.

#78Google

We like to honor a lot of other world wide web websites around the web, even if they aren�t linked to us, by linking to them. Beneath are some webpages really worth checking out.

#79Google

The time to study or visit the subject material or web-sites we have linked to beneath.

#80Google

Every the moment inside a although we decide on blogs that we read. Listed beneath would be the latest websites that we pick.

#81Google

Always a large fan of linking to bloggers that I really like but don�t get a good deal of link really like from.

#82Google

The time to read or go to the content or websites we have linked to beneath.

#83Google

We came across a cool website that you simply might get pleasure from. Take a search in case you want.

#84Google

That is the end of this write-up. Right here you will locate some web pages that we consider you will enjoy, just click the hyperlinks.

#85Google

We came across a cool web-site that you just might love. Take a look should you want.

#86Google

Usually posts some quite fascinating stuff like this. If you�re new to this site.

#87Google

We prefer to honor several other world-wide-web web pages on the web, even though they aren�t linked to us, by linking to them. Underneath are some webpages worth checking out.

#88Google

Here are some of the internet sites we recommend for our visitors.

#89Google

Please visit the web sites we follow, like this one particular, as it represents our picks in the web.

#90Google

Sites of interest we have a link to.

#91Google

The information and facts talked about in the post are several of the top available.

#92Google

Here are some links to internet sites that we link to for the reason that we assume they’re really worth visiting.

#93Google

The time to read or visit the material or sites we’ve linked to beneath.

#94Google

Usually posts some really interesting stuff like this. If you�re new to this site.

#95Google

Here are a number of the web pages we suggest for our visitors.

#96Google

Sites of interest we have a link to.

#97Google

We like to honor a lot of other online web sites on the web, even though they aren�t linked to us, by linking to them. Beneath are some webpages really worth checking out.

#98Google

That will be the finish of this report. Right here you�ll find some internet sites that we think you�ll appreciate, just click the hyperlinks.

#99Google

Every as soon as in a whilst we choose blogs that we study. Listed beneath would be the most recent internet sites that we pick out.

#100Google

The info mentioned within the write-up are some of the very best available.

#101Google

One of our guests not too long ago suggested the following website.

#102Google

The data mentioned in the write-up are a few of the best offered.

#103Google

We came across a cool internet site that you just could possibly appreciate. Take a appear in case you want.

#104Google

We prefer to honor several other online web pages on the web, even when they aren�t linked to us, by linking to them. Beneath are some webpages worth checking out.

#105Google

We came across a cool website that you simply could possibly get pleasure from. Take a appear if you want.

#106Google

Always a significant fan of linking to bloggers that I love but really don’t get lots of link like from.

#107Google

Usually posts some very intriguing stuff like this. If you are new to this site.

#108Google

Here is a good Blog You may Uncover Exciting that we encourage you to visit.

#109Google

Always a huge fan of linking to bloggers that I love but do not get a good deal of link enjoy from.

#110Google

We came across a cool web-site that you just may possibly enjoy. Take a look in case you want.

#111Google

Always a massive fan of linking to bloggers that I really like but really don’t get a lot of link love from.

#112Google

Please stop by the sites we stick to, which includes this 1, because it represents our picks in the web.

#113Google

The information mentioned inside the post are a few of the ideal readily available.

#114Google

We prefer to honor a lot of other online web pages around the internet, even though they aren�t linked to us, by linking to them. Beneath are some webpages worth checking out.

#115Google

Here is a superb Blog You may Discover Fascinating that we encourage you to visit.

#116Google

Always a huge fan of linking to bloggers that I love but do not get a great deal of link love from.

#117Google

Here is a great Blog You might Find Fascinating that we encourage you to visit.

#118Google

Always a large fan of linking to bloggers that I really like but do not get quite a bit of link love from.

#119Google

That is the end of this write-up. Here you will obtain some web pages that we assume you will appreciate, just click the links.

#120Google

The information talked about in the post are a few of the top offered.

#121Google

One of our visitors recently advised the following website.

#122Google

One of our visitors not too long ago proposed the following website.

#123Google

One of our guests recently suggested the following website.

#124Google

Here are some of the websites we advocate for our visitors.

#125Google

Always a significant fan of linking to bloggers that I love but do not get a great deal of link like from.

#126Google

Always a significant fan of linking to bloggers that I like but don�t get quite a bit of link enjoy from.

#127Google

The details talked about inside the article are a number of the most beneficial readily available.

#128Google

Please take a look at the web pages we comply with, such as this 1, as it represents our picks through the web.

#129Google

Here are some hyperlinks to web sites that we link to since we assume they’re really worth visiting.

#130Google

Always a significant fan of linking to bloggers that I love but really don’t get a lot of link enjoy from.

#131Google

Here are some links to web-sites that we link to for the reason that we think they’re worth visiting.

#132Google

We came across a cool web page that you simply may possibly get pleasure from. Take a appear in the event you want.

#133Google

We came across a cool website that you just might enjoy. Take a look when you want.

#134Google

Sites of interest we have a link to.

#135Google

That will be the finish of this write-up. Right here you will uncover some web sites that we assume you will appreciate, just click the links.

#136Google

We like to honor several other net web-sites on the internet, even though they aren�t linked to us, by linking to them. Beneath are some webpages worth checking out.

#137Google

Usually posts some really interesting stuff like this. If you�re new to this site.

#138Google

One of our visitors recently suggested the following website.

#139Google

We prefer to honor numerous other world-wide-web internet sites on the internet, even though they aren�t linked to us, by linking to them. Under are some webpages really worth checking out.

#140Google

Usually posts some quite interesting stuff like this. If you are new to this site.

#141Google

Usually posts some really exciting stuff like this. If you�re new to this site.

#142Google

The facts mentioned in the report are a few of the top obtainable.

#143Google

Sites of interest we have a link to.

#144Google

Here is a great Weblog You may Obtain Intriguing that we encourage you to visit.

#145Google

That will be the finish of this report. Right here you will come across some web pages that we think you�ll appreciate, just click the links.

#146Google

Always a massive fan of linking to bloggers that I appreciate but do not get a great deal of link appreciate from.

#147Google

We came across a cool web site that you might get pleasure from. Take a look if you want.

#148Google

Here are a few of the web pages we suggest for our visitors.

#149Google

The information talked about inside the article are several of the best obtainable.

#150Google

One of our guests not long ago advised the following website.

#151Google

The information and facts talked about inside the report are a few of the ideal accessible.

#152Google

Usually posts some incredibly intriguing stuff like this. If you are new to this site.

#153Google

Please take a look at the web pages we comply with, such as this a single, because it represents our picks in the web.

#154Google

The data mentioned inside the report are a few of the most effective offered.

#155Google

Always a significant fan of linking to bloggers that I appreciate but don�t get a great deal of link like from.

#156Sale is stock

I鈥檒l update my review, should my opinion change.

#157Google

The time to study or visit the subject material or web sites we have linked to beneath.

#158Google

We prefer to honor lots of other world-wide-web sites around the internet, even though they aren�t linked to us, by linking to them. Beneath are some webpages worth checking out.

#159Google

That may be the finish of this article. Here you�ll come across some web-sites that we assume you�ll enjoy, just click the links.

#160Google

Always a major fan of linking to bloggers that I adore but really don’t get a good deal of link like from.

#161Google

That may be the end of this post. Here you will uncover some web-sites that we assume you�ll appreciate, just click the hyperlinks.

#162Google

Here are a few of the sites we suggest for our visitors.

#163Google

Here are some of the web-sites we advise for our visitors.

#164Google

Usually posts some incredibly exciting stuff like this. If you are new to this site.

#165Google

We came across a cool website that you may possibly appreciate. Take a search in case you want.

#166Google

We prefer to honor many other world-wide-web web pages on the web, even if they aren�t linked to us, by linking to them. Beneath are some webpages worth checking out.

#167Google

Sites of interest we’ve a link to.

#168StromLem

[url=https://stromectolgf.online/#]ivermectin for humans[/url] order stromectol

#169MichealGlach

[url=https://erectionpills.best/#]male ed pills[/url] best ed pill

#170MichealGlach

[url=https://erectionpills.best/#]pills for erection[/url] erectile dysfunction pills

#171Geraldpex

[url=https://allpharm.store/#]mexican online pharmacies[/url] Avodart

#172Geraldpex

[url=https://erectionpills.shop/#]best non prescription ed pills[/url] natural ed medications

#173KeithGlove

[url=https://erectionpills.shop/#]what are ed drugs[/url] ed drug prices